“Tiden begynder at blive knap, hvis du ikke allerede er i gang med NIS2” (1).

Hvis du skal have hjælp til NIS2 implementering, et EU direktiv der træder i kraft i oktober 2024, er det nu du skal handle for at få en plan der er realistisk at få gennemført.

Det er nu der skal handles, for at imødekomme kommende krav til cybersikkerhed.

AI genereret billede 20 marts, 2024 af Copilot.

NIS2-direktivet er en opdatering af det oprindelige NIS-direktiv og har til formål at styrke cybersikkerheden for kritisk infrastruktur på tværs af EU. Det omfatter store dele af både private og offentlige organisationer, og typisk vil man få at vide om man er omfattet, hvis man får talt med sin juridiske rådgiver. Direktivet vil indirekte kunne påvirke underleverandører og koncernforbundne enheder – så det er relevant at vide noget om for de fleste i IT-branchen, og en hel del uden for. Selvom man ikke er omfattet direkte, vil man kunne blive berørt, da krav om underleverandør styring betyder at man kan blive kontraktuelt forpligtet til at leve op til dele af direktivets indhold.

Medlemsstaterne skal gennemføre direktivet senest den 17. oktober 2024. Den vedtagne engelsksprogede udgave kan findes på https://www.nis-2-directive.com/, og en dansk maskinoversættelse kan findes på eur-lex.europa.eu.

Det forventes at erhversliv og myndigheder skal følge de nye EU regler når lovforslagene er færdigbehandlede i Folketinget, forventeligt primo 2025.

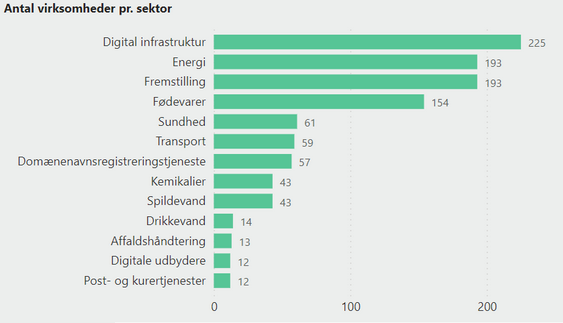

Oversigt over de mere ned 1000 danske virksomheder der bliver omfattet af NIS2.

Kilde: danskindustri.dk

Uanset vedtagelsen er det vigtigt at handle nu for at sikre overholdelse og beskytte vores digitale infrastruktur. Det gælder både så man er klar når det træder i kraft, men også fordi det kan være en forretningsmæssig fordel at den nuværende sikkerhedsindsats bliver sat i system i tide, og organisation tilpasses denne måde at arbejde på. Det betyder vi kan tage fat på arbejdet nu, og så være på plads hurtigt efter ikrafttrædelsen.

Overordnet om NIS2 risikostyringsprocessen

Risikostyringsprocessen i NIS2 indebærer identifikation, vurdering, håndtering, ledelsens valuering og accept af risikobilledet. Risikostyringsprocessen er iterativ og kræver løbende overvågning og opfølgning.

Risikoidentifikation og risikobillede

Artikel 20 i NIS2 direktivet stiller krav til den øverste ledelses ansvar og uddannelse. Ledelsen skal gennemgå grundlæggende uddannelse så ledelsen kan identificere og vurdere risikobilledet samt cybersikkerhed. Medarbejdere skal have mulighed for, og opfordres til, tilsvarende relevant cybersikkerhedsuddannelse. Uddannelsen skal løbende vedligeholdes og opdateres med nye relevante tiltag.

Risikobilledet er skal vise de potentielle trusler en organisation står overfor, og sandsynligheden for, at disse trusler vil materialisere sig. Forretningsmæssig og IT relateret risiko skal begge forankres i organisationen. Hvis et forretningsområde risikerer at blive hårdt ramt af en cybersikkerhedshændelse, skal IT indsatsen være højt prioriteret.

Ledelsen skal forankre cybersikkerhedsansvaret i organisationen, og acceptere risikobilledet og allokere passende ressourcer til indsatsen.

AI genereret billede 20 marts, 2024 af Copilot.

Risikovurdering

En risikovurdering identificerer og analyserer potentielle trusler og sårbarheder for at bestemme risikoniveauet. En risikoanalyse vil have en trusselsvurdering af hvad der kan gå galt, en sårbarhedsanalyse og en vurdering af hvad konsekvenserne vil være, hvis (eller når) det går galt.

Man vil kunne lave konsekvensberegninger og vurdere tab af forretning, omdømme, tillid, penge m.v. Ofte vil man gennemgå de vigtigste projekter i forhold til tekniske risici, organisatorisk risici, projektledelses risici og eksterne risici.

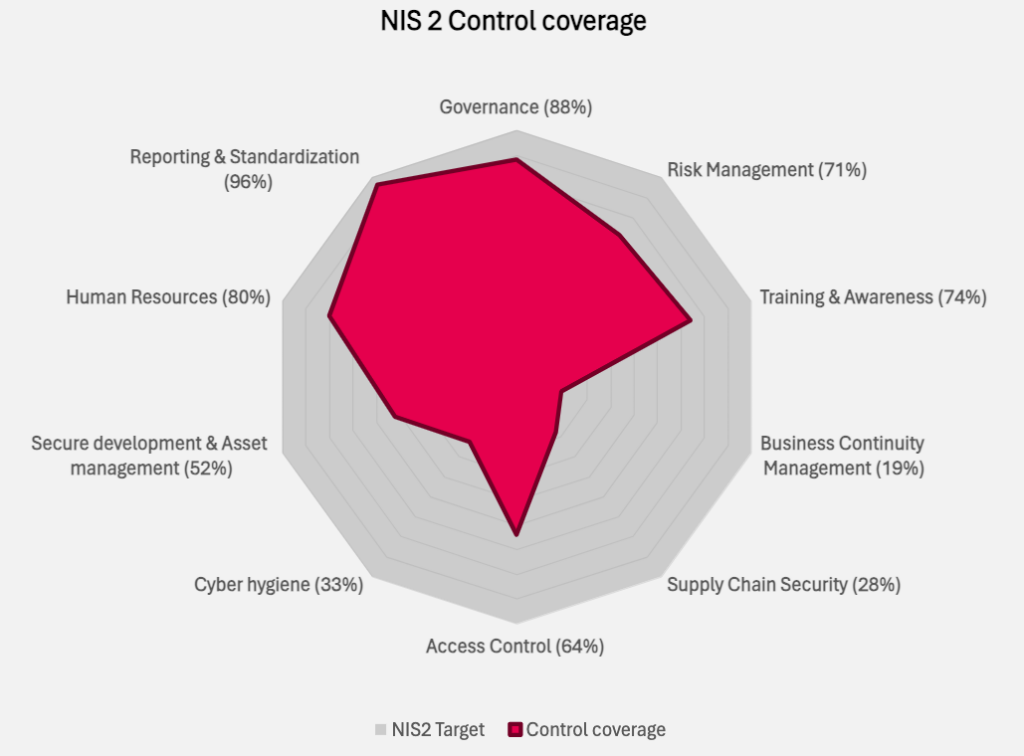

NIS2 direktivet forskriver at der skal laves evaluering af effektiviteten af sikkerhedstiltag. Sikkerhedschecklister, gap-analyse og modenhedsmodeller kan hjælpe organisationer med at vurdere deres nuværende niveau af cybersikkerhed, identificere områder til forbedring og følge udviklingen.

Eksempel på resultat af en NIS2 gap analyse.

Kilde: secura.com

Risikohåndtering

Artikel 21 i NIS2 direktivet stiller krav til foranstaltninger og risikohåndtering. Risikohåndtering indebærer udvikling og implementering af strategier til at håndtere og mindske risici identificeret under risikovurderingen. Der skal listes modforholdsregler for at mindske risikoen for, at det går galt og tages stilling til hvilke yderligere modforholdsregler, der kan eller skal sættes i gang.

Det er et ledelsesansvar at organisationen lever op til indrapporteringspligt af sikkerhedshændelser til national myndighed. Da tidsgrænserne er korte, er det ofte nødvendigt at risikohåndteringen på forhånd være placeret organisatorisk og alle ved hvad de skal gøre når situationen opstår. Ofte vil man etablere et sikkerheds-hændelsesteam der er et lille tværfagligt forum, der kan sørge for at man håndterer konkrete trusler effektivt, reageret formålstjenligt og i overensstemmelse med planer og krav.

Sikkerhedshændelsesteam

Et “sikkerheds-hændelsesteam” er et tværfagligt team, der er specialiseret i at reagere hurtigt på cyber hændelser for at sikre cybersikkerhed, compliance og håndtere trusler effektivt. Det svarer til det engelske “Computer Security Incident Response Team” (CSIRT).

AI genereret billede 21 marts, 2024 af Copilot.

Artikel 22 i NIS2 direktivet stiller krav til risici for leverancekæden, og det betyder bla. at man skal forstå og imødegå risiko introduceret af underleverandører. Dette kan imødegås via kontraktuelle krav, og styring af underleverandørers indflydelse på leverancekæden.

Artikel 23 stiller krav til hændelsesrapportering og at organisationer rapporterer betydelige cybersikkerhedshændelser til de relevante nationale myndigheder.

Der er flere indberetninger der er krævet:

- En “early warning” inden for 24 timer

- En hændelsesrapport inden for 72 timer

- Løbende statusrapportering på anmodning

- En måned til at give en endelig hændelsesrapport

Stopuret starter når man er klar over man har haft en sikkerhedshændelse, og tidskravet betyder man skal have et beredskab der også fungerer i weekender og ferier.

Risikovaluering og accept

Risikovaluering og accept er det punkt, hvor en organisations ledelse accepterer det niveau af risiko den er villig til at tage, med de modforholdsregler der er sat i gang og planlagt.

Ledelsen skal acceptere et beskrevet risikoniveau, samt en vurdering om modforholdsregler og resterende risici er acceptable. Beskrivelsen af dette kan uddelegeres til systemejer, dataejer, procesejer og ansvarlige for fysiske aktiviteter, men ledelsens accept skal være dokumenteret. Et Information Security Management System (ISMS) kan hjælpe med at dokumentere hvad der er under udarbejdelse og hvad der er accepteret.

Ledelsen skal dokumentere accept af risikobilledet.

AI genereret billede 21 marts, 2024 af Copilot.

Risikoopfølgning

Risikoopfølgning er processen med løbende at overvåge og revidere risikostyringsstrategier for at sikre deres effektivitet. Et Information Security Management System (ISMS) kan her holde styr på hvad der er af udeståender og tiltag, og sikre en systematisk opfølgning. Det giver en maskinunderstøttet risikostyringsproces og giver sikkerhed for overblik og opfølgning af tiltag.

Eksempler på ISMS systemer:

- Atlassian Jira, Hedge plugin

- ComplyCloud,

- NorthGRC

- Wired Relations

Ofte vil man have mulighed for at opfylde mange standarder med den samme indsats, og der findes ISMS værtøjer hvor man kan lave sporing af indsatsen i forhold til flere standarder. Det kan være eksempelvis ISO 27001, NIST’s Cybersecurity Framework og CIS Controls. Hvis man allerede er igang med indsatsen med at følge sådanne standarder, er man godt på vej til at kunne opfylde NIS2 krav.

Risikoopfølgning kan understøttes af et Information Security Management System (ISMS). Reaktion på hændelser, korrekthed af risikobillede og forholdsreglers virkning skal vurderes at være tilstrækkelige.

AI genereret billede 21. marts, 2024 af Copilot.

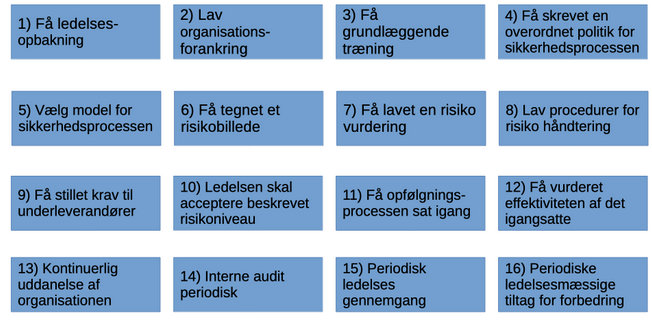

NIS2 implementerings køreplan

Et forslag til en implementeringskøreplan kunne omfatte en detaljeret plan for, hvordan organisationen vil opnå overholdelse af NIS2. Den vil typisk tage udgangspunkt i organisationens allerede eksisterende cybersikkerheds tiltag, og vil bruges til at sikre at alle områder af NIS2 bliver dækket. Den vil kunne etableres med en fælles workshop hvor nøgleressourcer mødes i organisationen.

Forslag til en NIS2 Køreplan.

Velkommen, NIS2!

Selvom det kan virke overvældende med de mange forordninger og direktiver der kommer til organisationer og virksomheder i øjeblikket, vil man ved nærmere bekendtskab med NIS2 opdage, at det ligger i fin forlængelse af de sikkerhedsinitiativer som har vist sig nødvendige og man allerede er gået i gang med. NIS2 giver en ramme at forstå den samlede indsats og hermed mulighed for at gennemføre, evaluere, forbedre og praktisere en højere sikkerhed for os alle. Inden for cybersikkerhed er det en fordel at være foran, både i fredstid og under angreb.

Referencer

(1) Computer World